Tyskland begynte å håndheve det europeiske NIS2-direktivet 5. desember 2025, og Østerrike vil følge etter 1. oktober 2026. Bare i DACH-regionen er mer enn 35 000 selskaper berørt av de nye kravene. I kjernen handler NIS2 om due diligence og operasjonell robusthet. Bedrifter i kritiske sektorer må styrke sitt forsvar mot cyberangrep, redusere risikoen for driftsavbrudd og sørge for at systemene deres forblir sikre og pålitelige.

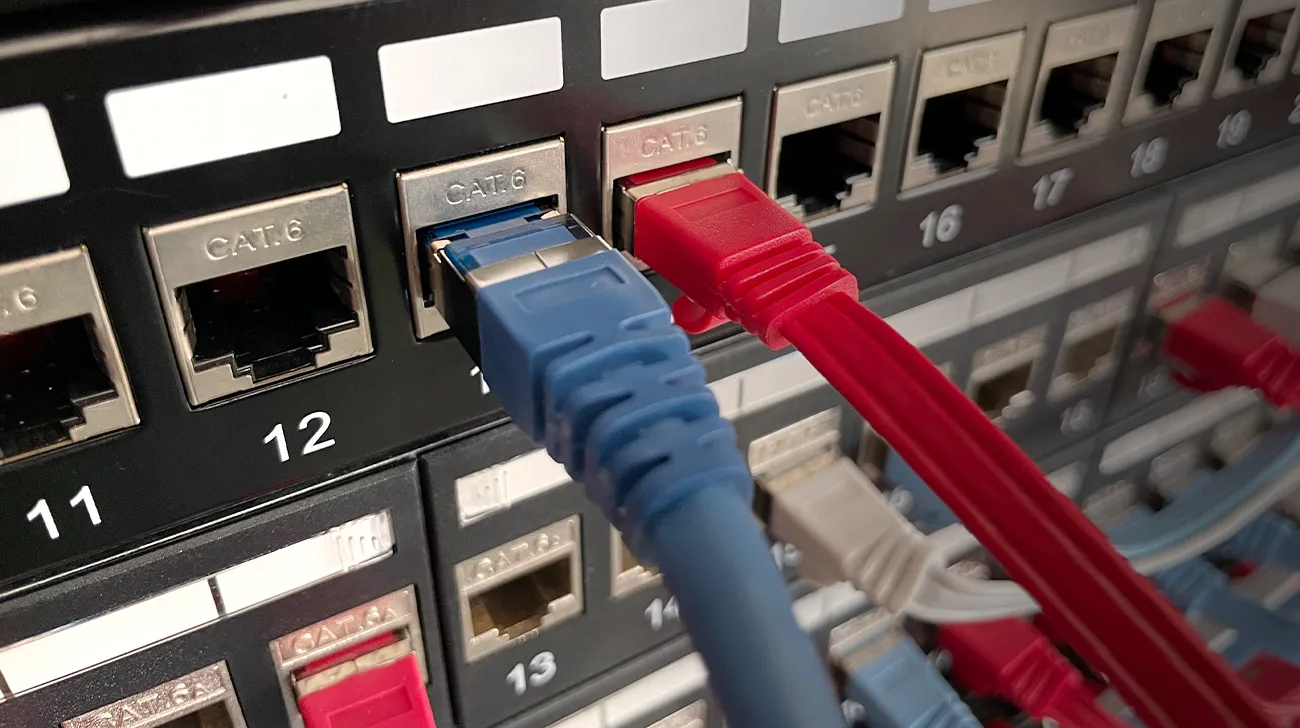

Et område som blir stadig viktigere under NIS2 er fysisk IT-infrastruktur – spesielt nettverksrack. I dette intervjuet forklarer sikkerhetsekspert Martin Ellesch fra CANCOM Converged Services GmbH hvorfor kabelhåndteringssystemer som PATCHBOX kan spille en viktig rolle i å hjelpe bedrifter med å oppfylle NIS2-krav . Han deler også hvor de største sikkerhetsrisikoene ligger og hva NIS2 betyr i praksis.

Hva er de viktigste aspektene ved NIS2 for berørte selskaper?

Martin Ellesch: NIS1 la grunnlaget for cyberrobusthet i kritisk infrastruktur. NIS2 går mye lenger. Det gjelder mange flere bransjer og inkluderer nå også leverandører. For første gang er fysiske aspekter også en del av ligningen. Det inkluderer datasentersikkerhet, tilgangskontroll, ren patchhåndtering og relaterte driftsmessige tiltak. Ingenting av dette var tydelig dekket under NIS1.

Et annet kjerneprinsipp i NIS2 er robusthet. I praksis betyr det at bedrifter må unngå enkeltstående feilpunkter og bygge redundans i systemene sine.

Å holde seg til IT-infrastrukturen: Hvilke sikkerhetsrisikoer skaper overbelastede serverrack?

Martin Ellesch: Overbelastede eller usikrede serverrack øker alltid risikoen for direkte manipulering av kabler eller maskinvare. Det åpner for sabotasje og gjør det mye vanskeligere å spore hendelser i etterkant.

Og så har vi mitt personlige «favorittproblem» – kabelspaghetti. Jeg har jobbet lenge innen IT, og kabelkaos er vanligvis et resultat av årevis med endringer gjort av forskjellige personer, ofte uten skikkelig dokumentasjon. Når noe feiler, tar feilsøking altfor lang tid.

Hva har vært din erfaring med PATCHBOX når man organiserer serverrack?

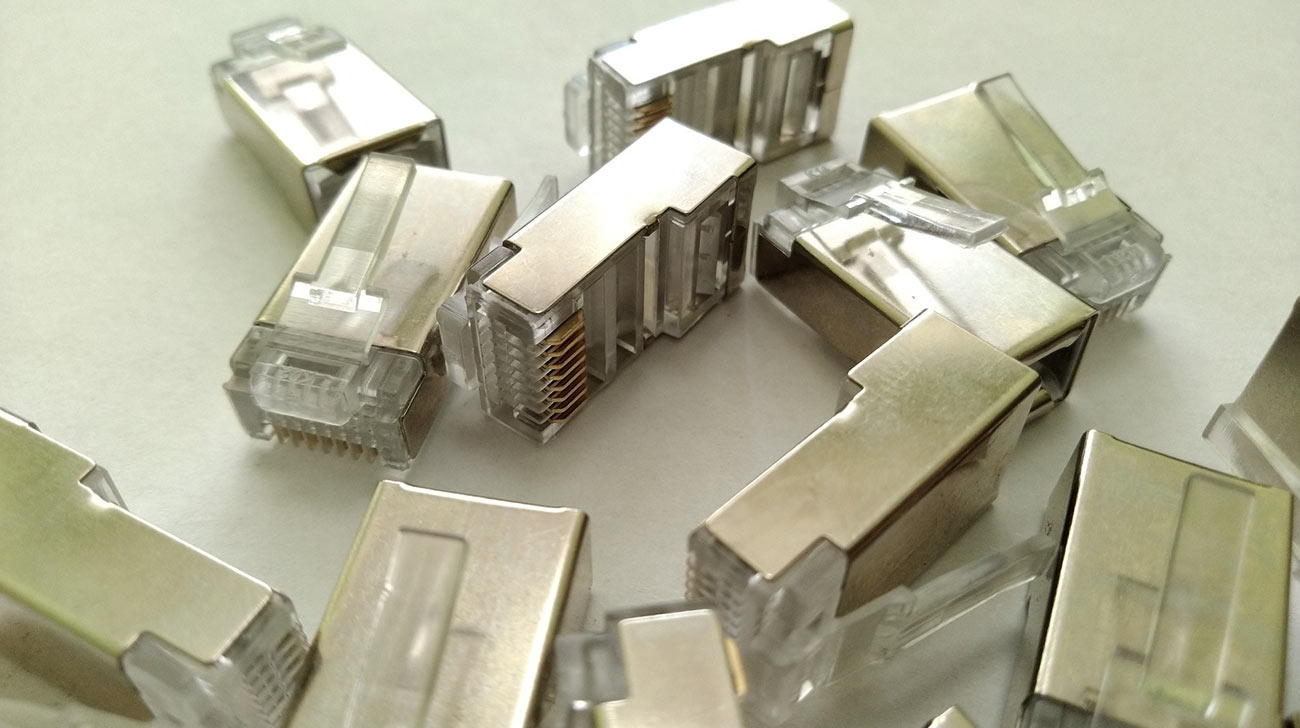

Martin Ellesch: Den er ekstremt rask, den støtter strukturert arbeid, og det uttrekkbare kabelsystemet er vanskelig å slå. Det er slutt på hengende kabler eller altfor lange patchkabler. Alt er rent, organisert og har akkurat riktig lengde.

ⓘ Hva krever NIS2?

- Due diligence: Bedrifter må innføre og håndheve sikkerhetsstandarder

- Dokumentasjon: Sikkerhetsprosesser må dokumenteres tydelig og på en verifiserbar måte

- Revisjoner : Regelmessige kontroller bidrar til å forhindre avbrudd og identifisere risikoer tidlig.

- Hendelsesrapportering: Sikkerhetshendelser må rapporteres til en sentral myndighet

NIS2 krever at selskaper utviser aktsomhet. Hva betyr det for nettverksrack i praksis?

Martin Ellesch: Det starter med tilgangskontroll for IT-infrastrukturen din, fortsetter med regelmessige inspeksjoner og inkluderer skikkelig dokumentasjon gjennom hele prosessen.

Kan kabelhåndteringssystemer som PATCHBOX hjelpe bedrifter med å oppfylle NIS2-kravene? I så fall, hvordan?

Martin Ellesch: Absolutt. De reduserer risikoen for systemfeil, støtter strukturert kabling – som det er eksplisitt referert til i NIS2 – og gjør feilsøking mye enklere. Ren patching hjelper team med å identifisere årsaken til strømbrudd mye raskere.

Det er også problemet med varme. Etter hvert som servere og nettverksutstyr blir kraftigere, genererer de mer varme. Strukturert kabelhåndtering forbedrer luftstrømmen og bidrar til å forhindre at enheter overopphetes. Jeg kan absolutt se for meg at flere selskaper vender seg til kabelhåndteringssystemer som PATCHBOX på grunn av NIS2.

ⓘ 3 grunner til at PATCHBOX støtter NIS2-klargjøring

PATCHBOX bidrar til å gjøre bedriften din NIS2-klar på tre viktige måter:

- Fysisk nettverkssikkerhet: Strukturert kabling og bedre beskyttelse mot uautorisert tilgang

- Høyere sikkerhetsstandarder : Renere dokumentasjon og enklere revisjoner

- Forretningskontinuitet: Færre driftsavbrudd og kortere nedetid

Eksterne angrep blir fortsatt sett på som den største trusselen mot bedrifter og organisasjoner. Hvor viktig er en bedrifts egen IT-infrastruktur når det gjelder sikkerhet?

Martin Ellesch: NIS2 gjenspeiler et bredere skifte i tankegang. Det handler ikke lenger bare om å beskytte mot eksterne trusler. Fysisk infrastruktur har i stor grad blitt oversett i årevis, og nå får den endelig den oppmerksomheten den fortjener. Samtidig er den største risikofaktoren fortsatt den menneskelige faktoren. Det har ofte blitt undervurdert tidligere, spesielt sammenlignet med eksterne trusler som DDoS-angrep, ransomware, kryptoprogrammer, skadelig programvare eller phishing.

Hva er, etter din erfaring, den største sikkerhetssvakheten i bedrifter?

Martin Ellesch: I de fleste tilfeller er det mennesker. Ikke på grunn av dårlige intensjoner, men på grunn av uforsiktighet eller sosial manipulasjon.

Handle nå – før det blir kritisk

NIS2 er ikke bare en ny forpliktelse. Det er også en mulighet. PATCHBOX hjelper bedrifter med å få mer orden, effektivitet og sikkerhet inn i nettverksrackene sine – og det er enklere enn mange forventer.